异常流量检测分析系统-ATA

Anomaly Traffic Analyse

——————

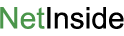

基于流量行为特征,检测和分析异常流量,发现异常工作组和主机,分析服务器主动外连。

为什么要监测分析异常流量

网络管理人员都希望在网络性能突然下降的时候找到“真凶”所在,并迅速解决问题。利用NetInside解决方案提供的某段时间内的流量、应用趋势分析,可非常直观的看到网络流量是否有突然增长或突然下降的现象,并进一步分析出是哪些用户产生了最多的流量、使用了哪些应用以至于网络运转出现性能问题。并根据最终分析结果,网络管理人员可快速的解决掉网络异常问题,保证网络正常的运行。

我们是如何做到的

通常意义上的内部网络安全是通过IP Payload载荷中的某些特征值识别,来检测该IP流量是否属于某种病毒或网络攻击手段。这种特征值识别的技术的缺陷在于需要维护一个特征值的库并且不断更新,对于新出现的或变种的攻击手段无法识别和判断。

NetInside ATA可以通过一种特有的网络行为分析的功能来检测网络中的病毒和攻击行为。这一特色就是强大的网络行为分析(Network Behavior Analysis)的功能。通过对全网IP流量的监控,可以感知到所有主机的网络行为,对于其中一些“可疑”的网络流量和行为,通过内置的分析引擎可以自动检测并提供告警。这些“可疑”的流量包括主机扫描、端口扫描、蠕虫病毒、可疑连接等。

系统功能介绍

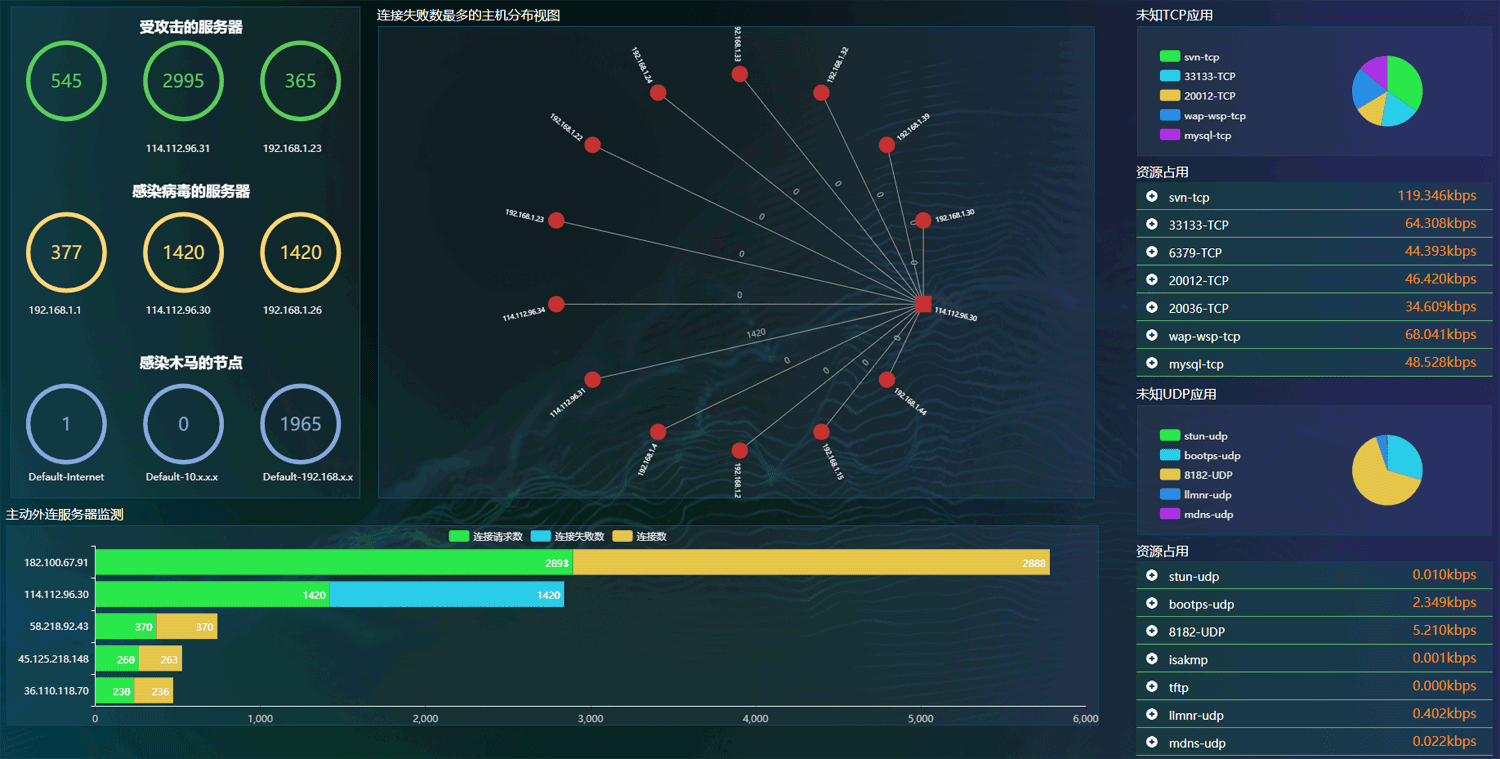

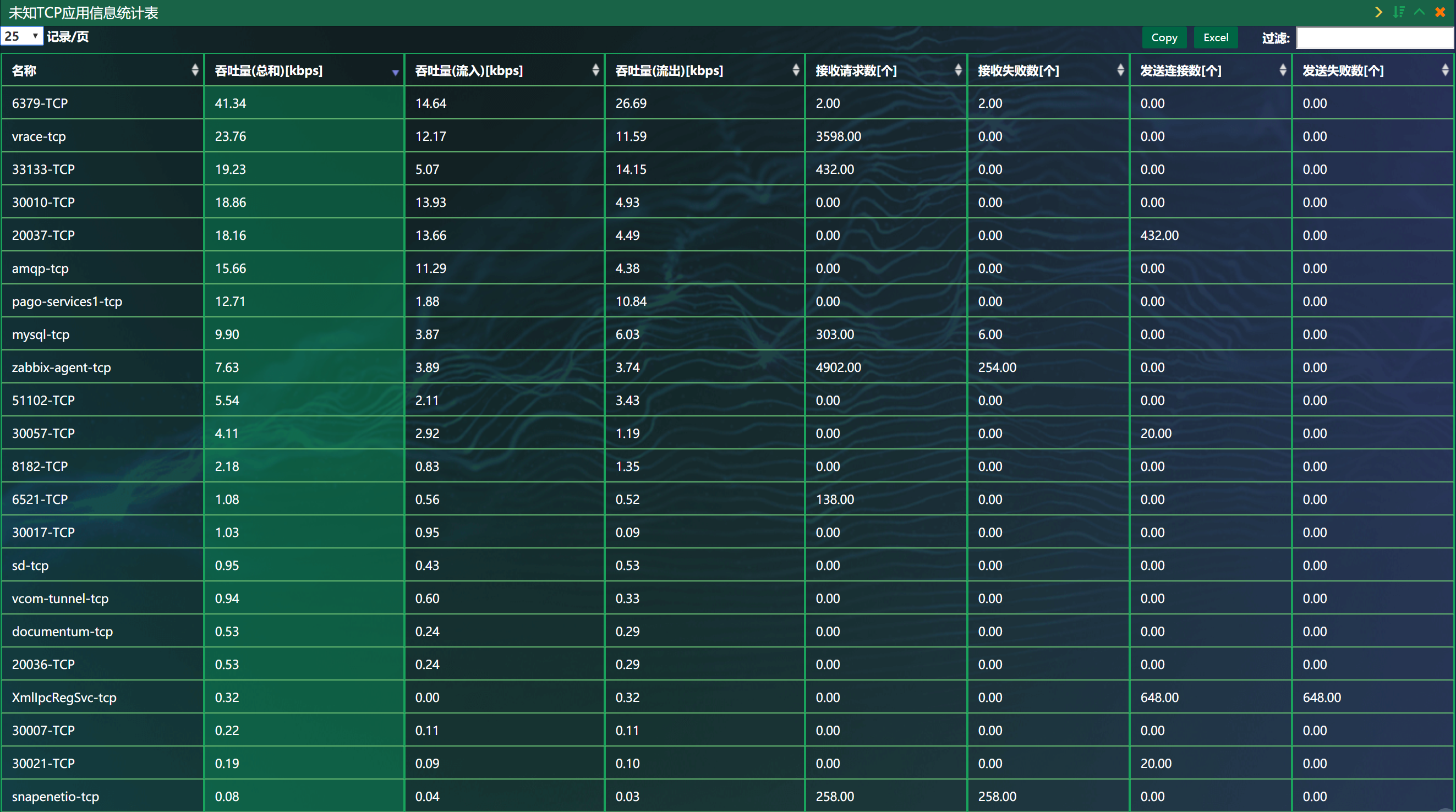

未知TCP应用发现

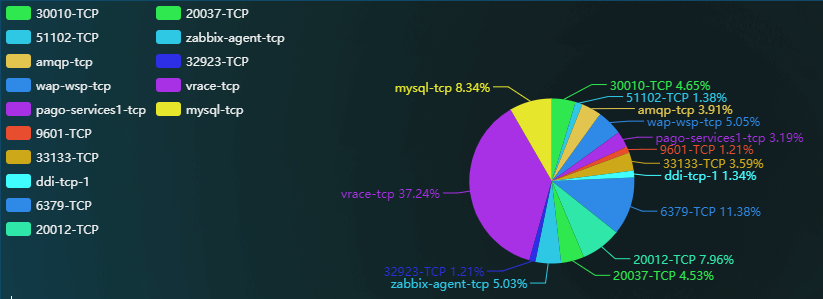

未知UDP应用发现

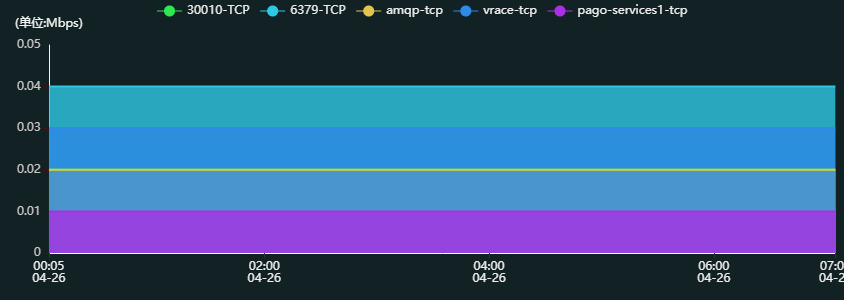

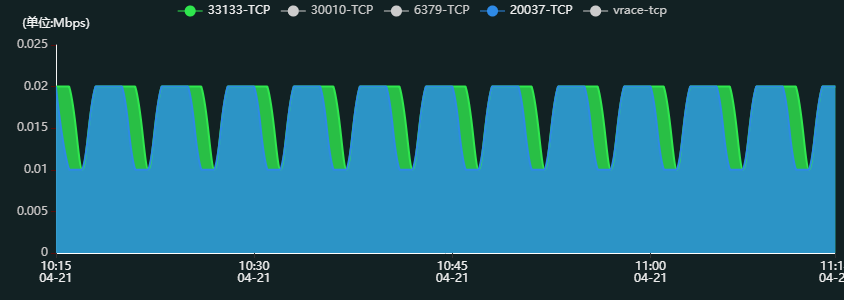

未知TCP应用流量分布分析

未知UDP应用流量分布分析

未知应用主机发现

未知应用数据导出

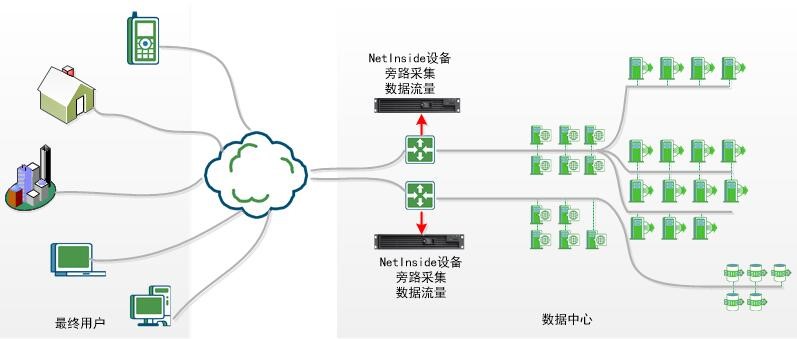

系统部署方案

用户不用安装任何第三方软件,直接通过浏览器对服务器采集的数据和分析结果进行集中的管理,实现集中的告警分析、报表汇总、配置管理等重要功能,同时提供数据的挖掘分析功能,方便用户进行查看、检索、数据挖掘等应用。

异常流量分析的价值

系统通过对采集的网络流量进行挖掘、关联性分析,与网络流量、访问行为和业务系统(应用)的安全结合起来,是帮助管理人员掌握网络资源使用情况、分析业务系统异常情况,保障业务系统的安全、稳定和高效运行的有力手段。

系统对应用和节点的流量信息和网络行为进行持续性统计和对比分析,快速发现流量和连接数的异常变化、网络行为中的异常访问操作和攻击操作,追踪和审计异常网络行为,为管理员提供报警通知和处理功能,并通过联动对网络异常行为采取阻断等进一步处理。

成功案例

渤海银行

中国中冶财经

长江商学院

上海万达

中农集团

大唐财务

沣沅弘

北京巴威

物流采购联合会

爱施德

北京京港地铁

北京公交集团

技术问答&FAQ:

1|产品采用何种流量采集方式,是否会干扰现有业务运行?

答:采用交换机镜像、TAP、旁路分流等无源采集模式,无需在业务主机安装 Agent,对生产链路零改动、零负载,不占用业务带宽,保障现有业务稳定运行。

2|产品能否精准识别各类异常流量,覆盖主要安全风险场景?

答:基于流量行为特征与协议分析,可识别网络攻击、横向移动、暴力破解、异常外联等安全异常,同时能检测 TCP 重传、丢包、抖动等网络运行异常,全面覆盖安全与运维核心风险场景。

3|产品对加密流量(HTTPS/TLS)的异常检测能力如何?

答:无需解密业务 payload,可解析 TLS 握手信息、SNI、证书等元数据,通过识别加密流量的异常访问模式、通信行为,精准发现加密通道中的异常风险。

4|产品能否实现异常流量的根因定位与追溯?

答:支持历史会话回放,可恢复异常流量对应的 TCP 会话、应用请求等关键数据;结合源 / 目的 IP、节点名、访问路径等维度,快速定位异常源头与扩散路径,为处置提供依据。

5|产品是否支持自定义异常检测规则,适配不同行业需求?

答:支持基于端口、协议、流量阈值、访问行为等维度自定义检测规则,同时具备基线学习能力,可自动适配不同业务场景的正常流量模型,灵活满足政企、金融、医疗等多行业个性化需求。

6|产品的部署与集成能力是否适配企业现有 IT 环境?

答:支持单节点集中部署与多采集点分布式部署,可全离线私有化部署保障数据安全;支持 JSON/REST API 集成,能与第三方安全平台、事件告警系统对接,适配各类 IT 架构与安全运维体系。